Utilisateurs : Authentification de la connexion

Utilisateurs : Authentification de la connexion

Authentification de l'utilisateur

Umana authentifie les utilisateurs par l'identifiant et le mot de passe, lorsqu'ils ouvrent Umana. Cette rubrique d'aide explique en détail comment cela fonctionne.

Lire d'abord Les concepts de sécurité d'Umana

Vous pouvez ajouter une sécurité supplémentaire en mettant en place une [Authentification multi-facteurs] - obligeant un utilisateur à confirmer son identité sur un autre appareil qu'il possède, tel qu'un smartphone, afin d'accéder à Umana. (Il peut s'agir d'une petite nuisance, comme une deuxième serrure sur une porte).

D'un autre côté, vous pouvez simplifier les processus de connexion à Umana avec les options Single Sign-on.

L'authentification est requise à la fois pour l'accès au bureau et pour l'accès au web, mais vous pouvez configurer les règles séparément. Les mêmes identifiants et mots de passe sont utilisés sur les deux plateformes.

Qui a accès à Umana ?

Umana est accessible à tout employé actif disposant d'un identifiant et d'un mot de passe valides.

L'identifiant est spécifié dans l'enregistrement de l'employé (PERS). La définition de actif est également configurable.

- Pour utiliser Umana bureau, l'utilisateur doit avoir accès à un ordinateur connecté au réseau, ou à un bureau à distance RDP ou équivalent.

- Pour l'accès via Umana web vous devez avoir Umana-web (IIS, service API, etc.) installé et en opération sur votre serveur.

Configuration

Vous configurez les règles globales d'authentification dans Umana à Administration > Options > Sécurité. Voir aussi [Authentification multi-facteurs] ci-dessous.

Vous paramétrez et contrôlez l'accès individuel des utilisateurs/employés dans le Module Utilisateurs.

Processus d'ouverture de session (log-on)

Verrouillage de l'ordinateur ou de l'adresse IP

La première chose que fait Umana est de vérifier que l'ordinateur ou l'adresse IP n'est pas bloqué. Un trop grand nombre de tentatives de connexion infructueuses entraînera le verrouillage de l'ordinateur ou de l'adresse IP pendant 2 heures. (Il peut être verrouillé manuellement de manière permanente).

- Si l'ordinateur ou l'adresse IP n'est pas verrouillé(e), passez à l'étape suivante.

Fenêtre de connexion (sign-on)

La fenêtre de connexion (ci-dessous) est la première que l'utilisateur voit lorsqu'il ouvre Umana. (Cette étape peut être contournée si l'option single sign-on est activée. Voir ci-dessous).

Validation de l'identifiant et du mot de passe

Le *code d'usager saisi doit correspondre à un seul employé ou figurer dans la liste USERS. Si l'employé associé est licencié, la connexion n'est pas acceptée.

Le mot de passe est validé...

D'abord par rapport au mot de passe de l'enregistrement de l'UTILISATEUR ou de l'employé. S'il correspond, l'identifiant et le mot de passe sont acceptés.

Ensuite, si l'employé utilise le profil d'utilisateur par défaut, le mot de passe saisi est comparé au profil par défaut dans USERS. Ne partagez jamais ce mot de passe ! Il s'agit essentiellement d'un mot de passe principal pour les employés ayant le profil d'utilisateur par défaut.

Si l'option Accepter le mot de passe Windows de l'employé est cochée dans Configuration, Umana vérifie l'identifiant et le mot de passe saisis par rapport à Windows (Active Directory). S'ils correspondent, l'identifiant et le mot de passe sont acceptés.

(L'avantage de cette dernière approche est qu'elle évite à l'utilisateur de gérer deux fois son mot de passe. Cependant, la vérification du mot de passe Windows ajoute quelques secondes au processus).

Authentification multifactorielle (MFA)

Si l'authentification multifactorielle est activée et que l'utilisateur ne provient pas d'un site récemment approuvé, l'authentification multifactorielle sera requise. Voir ci-dessous.

Single Sign-on

Les utilisateurs qui accèdent localement à la plateforme de bureau Umana se sont (normalement) déjà connectés à Windows.

Si leur User-id Windows correspond à leur User-id Umana, vous pouvez faire en sorte qu'Umana saute complètement le processus de connexion. Ceci est appelé Single Sign-on et est configuré dans Administration > Options > Sécurité > Logon > Bypass logon screen (Single Sign-on)

- Avant de sauter l'écran de connexion, Umana vérifie que l'utilisateur s'est connecté à Windows (Active Directory) et qu'il se connecte au domaine réseau configuré.

L'option Accepter le mot de passe Windows de l'employé (voir configuration) est similaire, mais au lieu de contourner complètement l'écran de connexion, elle accepte le mot de passe Windows de l'utilisateur comme valide pour Umana.

Authentification multifactorielle

À propos de l'authentification multifactorielle

L'authentification multifactorielle (MFA) consiste à demander à l'utilisateur de valider également son identité sur un deuxième appareil (qu'un pirate informatique potentiel n'aurait pas). L'AFM n'est demandée qu'après que l'utilisateur a saisi un identifiant et un mot de passe valides.

Une étude de Google (https://security.googleblog.com/2019/05/new-research-how-effective-is-basic.html) montre que le SMS est une forme d'authentification efficace, qui permet de "bloquer 100 % des robots, 96 % des attaques de phishing en masse et 76 % des attaques ciblées".

Les messages de vérification sont envoyés via les services de messagerie Twilio.

Canaux de vérification

Umana utilise les informations contenues dans le dossier de l'employé pour déterminer où envoyer une demande de vérification. Les options possibles sont les suivantes

- vers le téléphone portable de l'employé (par SMS)

- à l'adresse électronique personnelle de l'employé

- à l'adresse électronique professionnelle de l'employé

- Au téléphone du bureau de l'employé (via un appel téléphonique automatisé)

Vous pouvez configurer le canal par défaut (voir ci-dessous).

- Si un utilisateur ne reçoit pas un message et demande à Umana de l'envoyer via un autre canal, ce nouveau canal devient son nouveau canal par défaut.

- Bien sûr, si toutes les informations ci-dessus manquent dans le dossier PERS d'un employé, Umana ne peut pas faire de MFA pour cet employé. Pour la même raison, l'AMF n'est pas disponible pour les USER ID qui ne sont pas associés à un employé spécifique.

Configuration de l'AFM

Vous configurez le MFA dans Umana dans Administration > Options > Sécurité > Multi-Factor.

Vous configurez le MFA séparément par source d'accès : Bureau local, Bureau à distance (RPD), Logiciel en tant que service (SaaS), Umana Web.

- Pour chacun d'entre eux, vous pouvez exiger l'AMF... Toujours, Jamais ou Après x jours à partir d'un appareil de confiance.

Vous pouvez configurer le canal par défaut pour le MFA. Si les informations nécessaires ne figurent pas dans le dossier PERS de l'employé, Umana essaiera de sélectionner un autre canal.

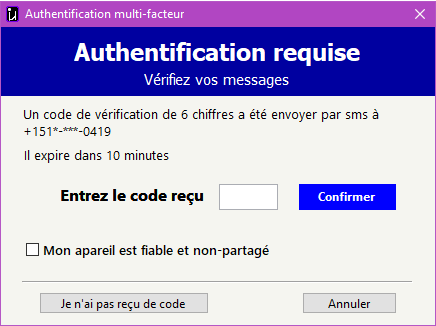

Fenêtre de confirmation de l'AMF

Si le MFA est requis, la fenêtre ci-dessous s'affiche et le message de vérification initiale est envoyé. L'utilisateur dispose de 10 minutes pour entrer son numéro de vérification. (Lorsque le MFA n'est pas requis, l'utilisateur dispose d'une minute pour saisir son identifiant et son mot de passe).

- Si nécessaire, l'utilisateur peut demander que le code de vérification soit renvoyé ou envoyé par un autre canal.

- La fenêtre s'affiche et le message est envoyé dans la langue qu'il a utilisée pour la dernière fois dans Umana.

Contrôle de l'accès des utilisateurs

La fenêtre ci-dessous affiche les informations de contrôle de connexion disponibles pour les employés disposant d'un Used-Id. Vous pouvez l'utiliser pour verrouiller ou déverrouiller un compte ou un appareil/adresse IP.

- Vous pouvez afficher cette fenêtre en cliquant sur le bouton Logon Control dans la fenêtre USERS.

- Vous pouvez également afficher cette fenêtre en cliquant sur le bouton dans la fenêtre PERS. Elle se trouve sur le deuxième onglet, à côté du champ "user-id".

- Cette fenêtre n'est disponible que pour les UTILISATEURS liés à un employé. Elle n'est également disponible que si vous (l'utilisateur connecté) avez des droits de mise à jour sur les UTILISATEURS.

See also

Users: input screen | Security© , 2026 • Updated: / /

Utilisateurs : Authentification de la connexion

Utilisateurs : Authentification de la connexion